Kupci Teslinih automobila možda vole njihov odličan sustav za ulazak u vozilo bez ključa, ali jedan istraživač kibernetičke sigurnosti pokazao je kako bi ista tehnologija mogla omogućiti lopovima da se odvezu s određenim modelima Teslinih električnih vozila.

Djelotvoran na Tesline modele 3 i Y, hak omogućuje lopovu da otključa vozilo, pokrene ga i odjuri, kaže Sultan Qasim Khan, glavni savjetnik za sigurnost u sigurnosnoj tvrtki NCC Group sa sjedištem u Manchesteru u Velikoj Britaniji.

Preusmjeravanjem komunikacije između mobilnog telefona ili privjeska za ključeve vlasnika i automobila, autsajderi mogu zavarati ulazni sustav da pomisli da se vlasnik nalazi fizički blizu svojeg vozila.

Khan ističe kako hakerski upad nije specifičan samo za Teslu, iako je demonstrirao tehniku Bloomberg Newsu na jednom od svojih Teslinih automobila. Hakerski upad zapravo je rezultat njegovog petljanja s Teslinim sustavom za ulazak bez ključa, koji se oslanja na ono što je poznato kao Bluetooth Low Energy (BLE) protokol.

Zasad nema dokaza da su lopovi koristili dotični hakerski upad za krađu ili neovlašten pristup Teslinim vozilima. Iz same Tesle zasad nisu komentirali tu sigurnosnu slabost na svojim vozilima. NCC je, međutim, svojim klijentima u bilješci u nedjelju dostavio pojedinosti o svojim nalazima.

Khan je rekao da je Tesli otkrio potencijal za napad i da dužnosnici tvrtke to pitanje ne smatraju značajnim rizikom. Kako bi to popravio, proizvođač automobila bi trebao izmijeniti svoj hardver i promijeniti sustav ulaska bez ključa, rekao je Khan.

Otkriće dolazi nakon što je drugi istraživač kibernetičke sigurnosti, David Colombo, otkrio način otmice nekih funkcija na Teslinim vozilima, poput otvaranja i zatvaranja vrata i kontrole glasnoće glazbe.

Napad radi i na drugim automobilima i uređajima

Protokol BLE dizajniran je za praktično povezivanje uređaja zajedno preko interneta, iako se također pojavio kao metoda koju hakeri iskorištavaju za otključavanje pametnih tehnologija uključujući kućne brave, automobile, telefone i prijenosna računala, rekao je Khan. NCC grupa je priopćila da je uspjela izvesti napad na nekoliko drugih proizvođača automobila i uređaja tehnoloških tvrtki.

Kwikset Corp. Kevo pametne brave koje koriste sustave bez ključa s iPhone ili Android telefonima su pogođene istim problemom, rekao je Khan. Kwikset je rekao da korisnici koji koriste iPhone za pristup zaključavanju mogu uključiti dvofaktorsku autentifikaciju u aplikaciji za zaključavanje. Glasnogovornik je također dodao da brave kojima upravlja iPhone imaju vremensko ograničenje od 30 sekundi, što pomaže u zaštiti od upada. Kwikset će ažurirati svoju Android aplikaciju tijekom nadolazećeg ljeta, poručili su iz te tvrtke.

Sigurnost Kwiksetovih proizvoda je od iznimne važnosti i mi surađujemo s poznatim sigurnosnim tvrtkama kako bismo ocijenili naše proizvode i nastavili surađivati s njima kako bismo osigurali da našim potrošačima pružamo najveću moguću sigurnost, rekao je glasnogovornik te tvrtke.

Bluetooth Special Interest Group (SIG) daje prednost sigurnosti, a specifikacije uključuju zbirku značajki koje razvijateljima proizvoda pružaju alate koji su im potrebni za osiguranje komunikacije između Bluetooth uređaja. SIG također pruža obrazovne resurse zajednici programera kako bi im pomogao implementirati odgovarajuću razinu sigurnosti unutar svojih Bluetooth proizvoda, kao i program odgovora na ranjivost koji radi sa zajednicom za istraživanje sigurnosti kako bi se na odgovoran način riješio ranjivosti identificiranih u Bluetooth specifikacijama, rekao je predstavnik u Bluetooth SIG-u, kolektivu tvrtki koje upravljaju tom tehnologijom.

Detalji hakiranja Teslinih vozila

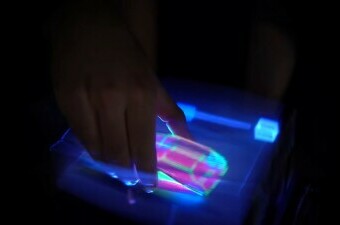

U demonstraciji za Bloomberg News, Khan je izveo takozvani napad relejima, u kojem haker koristi dva mala hardverska uređaja koji prosljeđuju komunikaciju. Kako bi otključao automobil, Khan je jedan relejni uređaj postavio na otprilike 15 metara od pametnog telefona ili privjeska za ključeve vlasnika Tesle, a drugi, uključen u njegovo prijenosno računalo, blizu automobila. Tehnologija je koristila prilagođeni računalni kod koji je Khan dizajnirao za Bluetooth razvojne komplete, koji se prodaju online za manje od 50 dolara.

Potreban hardver, uz Khanov prilagođeni softver, ukupno košta otprilike 100 dolara i može se lako kupiti na internetu. Nakon što su releji postavljeni, hakiranje traje samo "deset sekundi", rekao je Khan.

Napadač bi noću mogao prošetati do bilo kojeg doma. Ako je telefon vlasnika kod kuće, a automobil ima pasivni ulaz s Bluetoothom i parkiran je vani, može upotrijebiti ovaj napad za otključavanje i pokretanje automobila. Kada je uređaj postavljen u blizini fob-a ili telefona, napadač može slati naredbe s bilo kojeg mjesta na svijetu, rekao je Khan.

Izvor: Fortune